Web Architecture & Server Logic بنية الويب و منطق الخوادم

Modern Web Architecture has transitioned from traditional monolithic structures to Modular, Event-Driven frameworks. Logic is now distributed across Serverless Functions and Edge Runtimes to eliminate latency. انتقلت هندسة الويب الحديثة من الهياكل التقليدية إلى أطر عمل معيارية. يتم الآن توزيع المنطق عبر وظائف بدون خادم وتقنيات الحافة للقضاء تماماً على زمن التأخير.

Web Architecture & Server Logic بنية الويب و منطق الخوادم

Modern Web Architecture has transitioned from traditional monolithic structures to Modular, Event-Driven frameworks. Logic is now distributed across Serverless Functions and Edge Runtimes to eliminate latency. انتقلت هندسة الويب الحديثة من الهياكل التقليدية إلى أطر عمل معيارية. يتم الآن توزيع المنطق عبر وظائف بدون خادم وتقنيات الحافة للقضاء تماماً على زمن التأخير.

Foundational Infrastructure

البنية التحتية الأساسية

Pillars of Web Architecture & Server Login

أركان معمارية الويب ومنطق الدخول

تصميم أسس رقمية مرنة وطبقات وصول آمنة لتسهيل تبادل البيانات بسلاسة والحفاظ على سلامة النظام دون تنازلات عبر الشبكات العالمية

هندسة قواعد رقمية مرنة وطبقات وصول آمنة لتسهيل تبادل البيانات بسلاسة وضمان سلامة الأنظمة عبر الشبكات العالمية.

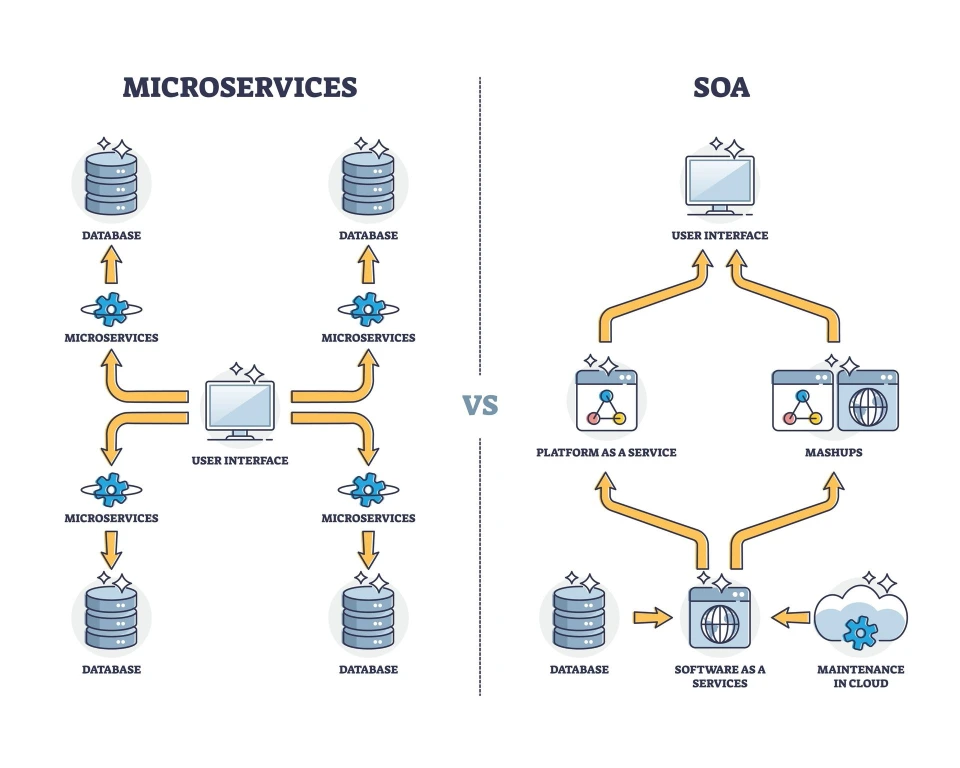

Distributed Microservices & API Orchestration

الخدمات المصغرة الموزعة وتنسيق API

Decoupling front-end layers from back-end logic to achieve granular scalability. This modular approach ensures components can be updated without risking total service outages.

فصل طبقات الواجهة الأمامية عن المنطق البرمجي الخلفي لتحقيق توسع دقيق. يضمن هذا النهج إمكانية تحديث المكونات دون المخاطرة بانقطاع الخدمة.

Unified Identity Management & Secure Authentication

إدارة الهوية الموحدة والمصادقة الآمنة

Sophisticated IAM systems utilizing MFA, SSO, and OAuth 2.0. These frameworks serve as the primary gateway for data protection across multiple server environments.

أنظمة IAM متطورة تستخدم MFA و SSO و OAuth 2.0. تعمل هذه الأطر كبوابة رئيسية لحماية البيانات عبر بيئات الخوادم المتعددة.

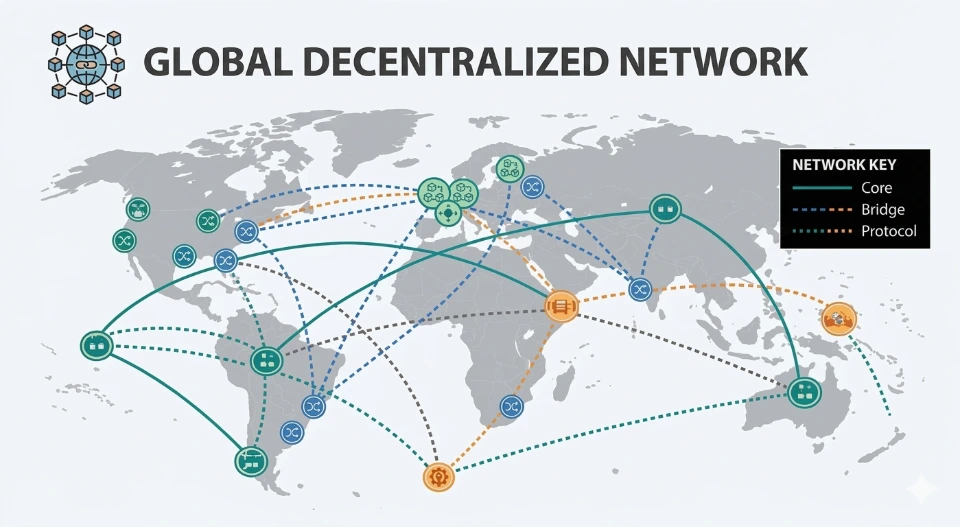

Edge Infrastructure & High-Availability Servers

بنية الحافة التحتية وخوادم التوافر العالي

Strategic placement of resources via CDNs and Edge Computing to minimize latency. Load balancing and automated failovers ensure zero-downtime continuity.

التوزيع الاستراتيجي للموارد عبر CDNs وحوسبة الحافة لتقليل التأخير. يضمن موازنة التحمل والنقل التلقائي للبيانات استمرارية الخدمة دون انقطاع.

Foundational Infrastructure

البنية التحتية الأساسية

أعمدة بنية الويب ومنطق الخادم

أركان معمارية الويب ومنطق الدخول

تصميم أسس رقمية مرنة وطبقات وصول آمنة لتسهيل تبادل البيانات بسلاسة والحفاظ على سلامة النظام دون تنازلات عبر الشبكات العالمية

هندسة قواعد رقمية مرنة وطبقات وصول آمنة لتسهيل تبادل البيانات بسلاسة وضمان سلامة الأنظمة عبر الشبكات العالمية.

Distributed Microservices & API Orchestration

الخدمات المصغرة الموزعة وتنسيق API

Decoupling front-end layers from back-end logic to achieve granular scalability. This modular approach ensures components can be updated without risking total service outages.

فصل طبقات الواجهة الأمامية عن المنطق البرمجي الخلفي لتحقيق توسع دقيق. يضمن هذا النهج إمكانية تحديث المكونات دون المخاطرة بانقطاع الخدمة.

Unified Identity Management & Secure Authentication

إدارة الهوية الموحدة والمصادقة الآمنة

Sophisticated IAM systems utilizing MFA, SSO, and OAuth 2.0. These frameworks serve as the primary gateway for data protection across multiple server environments.

أنظمة IAM متطورة تستخدم MFA و SSO و OAuth 2.0. تعمل هذه الأطر كبوابة رئيسية لحماية البيانات عبر بيئات الخوادم المتعددة.

Edge Infrastructure & High-Availability Servers

بنية الحافة التحتية وخوادم التوافر العالي

Strategic placement of resources via CDNs and Edge Computing to minimize latency. Load balancing and automated failovers ensure zero-downtime continuity.

التوزيع الاستراتيجي للموارد عبر CDNs وحوسبة الحافة لتقليل التأخير. يضمن موازنة التحمل والنقل التلقائي للبيانات استمرارية الخدمة دون انقطاع.

كل ما تحتاج معرفته عن بنية الويب وكيفية تسجيل دخول الخادم

Web Architecture

Structured systems connect servers, data, and interfaces.

Server Infrastructure

Servers host apps and handle user requests efficiently.

الوصول الآمن إلى الخادم

Authentication systems protect servers and data access.

Layered Structure

Web systems are divided into logical functional layers.

Data Flow

Data moves between users, servers, and databases.

Client-Server Model

Browsers and servers communicate to deliver content.

هندسة الويب

أنظمة منظمة تربط الخوادم والبيانات والواجهات.

البنية التحتية للخوادم

تستضيف الخوادم التطبيقات وتتعامل مع طلبات المستخدمين بكفاءة.

الوصول الآمن إلى الخوادم

تحمي أنظمة المصادقة الوصول إلى الخوادم والبيانات.

البنية متعددة الطبقات

تنقسم أنظمة الويب إلى طبقات وظيفية منطقية.

تدفق البيانات

تنتقل البيانات بين المستخدمين والخوادم وقواعد البيانات.

نموذج العميل-الخادم

تتواصل المتصفحات والخوادم لتقديم المحتوى.

Web Architecture

Structured systems connect servers, data, and interfaces.

Server Infrastructure

Servers host apps and handle user requests efficiently.

الوصول الآمن إلى الخادم

Authentication systems protect servers and data access.

Layered Structure

Web systems are divided into logical functional layers.

Data Flow

Data moves between users, servers, and databases.

Client-Server Model

Browsers and servers communicate to deliver content.

هندسة الويب

أنظمة منظمة تربط الخوادم والبيانات والواجهات.

البنية التحتية للخوادم

تستضيف الخوادم التطبيقات وتتعامل مع طلبات المستخدمين بكفاءة.

الوصول الآمن إلى الخوادم

تحمي أنظمة المصادقة الوصول إلى الخوادم والبيانات.

البنية متعددة الطبقات

تنقسم أنظمة الويب إلى طبقات وظيفية منطقية.

تدفق البيانات

تنتقل البيانات بين المستخدمين والخوادم وقواعد البيانات.

نموذج العميل-الخادم

تتواصل المتصفحات والخوادم لتقديم المحتوى.

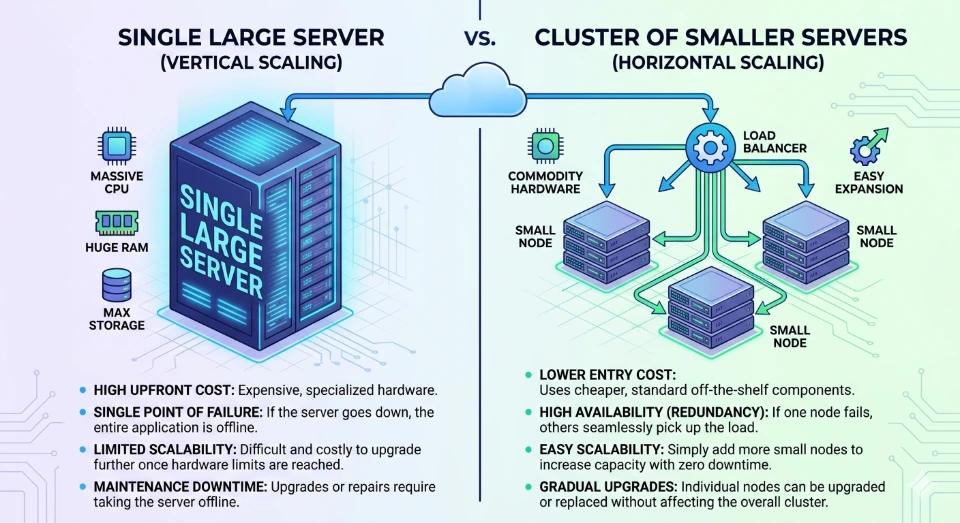

القابلية للتوسع هي مقياس لقدرة النظام على التعامل مع كميات متزايدة من العمل. ومع ذلك، تتطلب الأنظمة الحديثة أيضًاالمرونة—القدرة على تقليص الموارد خلال فترات انخفاض الحركة لتحسين التكاليف. إن بنية قابلة للتوسع حقًا لا تتعلق فقط بالنجاة من زيادة "الجمعة السوداء"؛ بل تتعلق بالقيام بذلك دون توفير زائد وإهدار الميزانية.

بنية النمو

التوسع العمودي (الحد):يتضمن ذلك إضافة المزيد من "العضلات" (الذاكرة العشوائية أو وحدة المعالجة المركزية) إلى جهاز واحد. على الرغم من سهولة التنفيذ، إلا أنه في النهاية يصل إلى سقف الأجهزة ويخلق نقطة فشل واحدة. إذا تعطل ذلك "الخادم الفائق"، فإن العمل بأكمله يتوقف.

التوسع الأفقي (المستقبل):هذه هي استراتيجية "عدم الحالة." من خلال ضمان عدم ربط أي بيانات مستخدم بخادم معين، يمكننا نشر العشرات أو المئات من النسخ المتماثلة الأصغر. وهذا يسمح بالتوسع التلقائي, حيث يتنفس النظام تلقائيًا—يتوسع عند وصول المستخدمين وينكمش عند مغادرتهم.

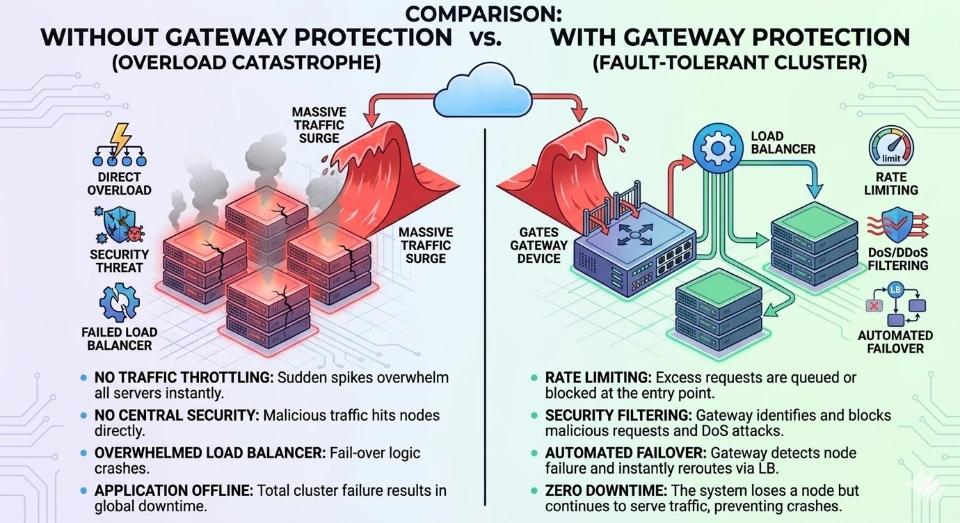

الاعتمادية هي احتمال أن يؤدي نظام ما وظيفته المقصودة لفترة محددة. في أنظمة الويب الاحترافية، يتم قياس ذلك بـ "التسعات" (مثل، 99.9% وقت التشغيل). يتطلب تحقيق ذلك نهج "تصميم للفشل"، مع افتراض أن كل مكون سيتعطل في النهاية.

استراتيجيات التوافر العالي (HA)

توازن الحمل وفحوصات الصحة:مديرو الحركة المتقدمون لا يوزعون الطلبات فقط؛ بل يقومون بإجراء فحوصات "نبض" مستمرة. إذا توقف خادم عن الاستجابة، يتم سحبه على الفور من الدوران، ويتم إعادة توجيه الحركة إلى العقد الصحية.

الازدواجية متعددة المناطق:تعني الموثوقية الحقيقية أن تكون "مدركًا جغرافيًا". من خلال النشر عبر مراكز بيانات فعلية مختلفة (مناطق) أو حتى دول مختلفة (أقاليم)، يمكن للنظام البقاء على قيد الحياة خلال انقطاع التيار الكهربائي على مستوى المدينة أو فشل الشبكة.

هندسة الفوضى:نحن لا ننتظر حدوث الكوارث. من خلال حقن الفشل عمدًا في بيئة الاختبار، نضمن أن تعمل بروتوكولات الاسترداد التلقائية للنظام كما هو مقصود.

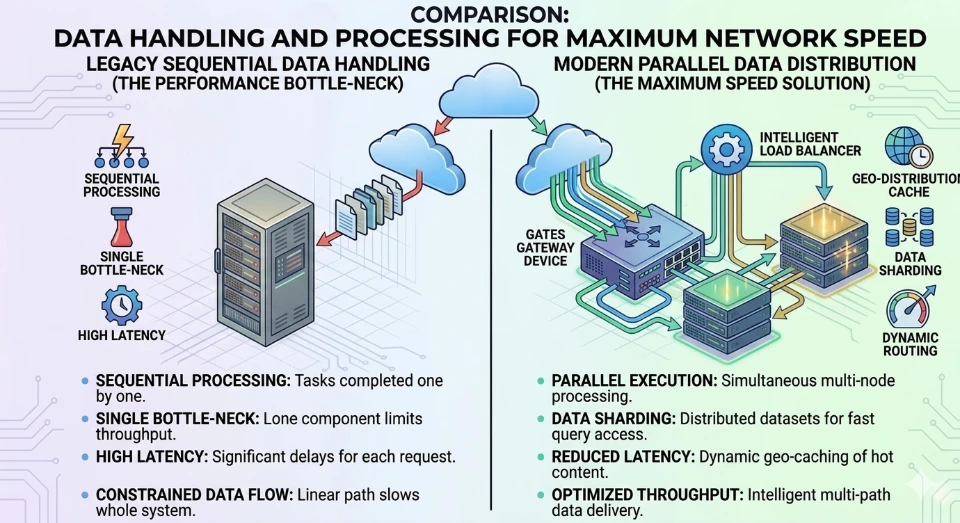

مع نمو النظام، تكون قاعدة البيانات تقريبًا هي المكون الأول الذي يواجه صعوبة. على عكس خوادم الويب، تحمل قواعد البيانات "حالة" (بيانات)، مما يجعل من الصعب تكرارها. نحن نحل هذه المشكلة من خلال تطبيقنظرية CAP(الاتساق، التوافر، وتحمل التقسيم) لاختيار الأداة المناسبة للمهمة.

استراتيجيات البيانات المتقدمة

فصل القراءة/الكتابة:تكون معظم تطبيقات الويب "ثقيلة القراءة". من خلال استخدامنسخ القراءة, نقوم بتوجيه 90% من حركة المرور (التصفح، البحث) إلى نسخ ثانوية من البيانات، مما يترك قاعدة البيانات الرئيسية مخصصة فقط لعمليات "الكتابة" الحرجة (المشتريات، التحديثات).

تقسيم قاعدة البيانات:عندما تصبح مجموعة البيانات ضخمة جدًا بالنسبة لجهاز واحد، نقوم "بتقسيمها" - تقسيمها إلى شرائح أفقية. على سبيل المثال، يعيش المستخدمون A-M على قاعدة بيانات واحدة، بينما يعيش N-Z على أخرى. هذا يوزع الحمل الثقيل على وحدات الأجهزة المتعددة.

التخزين المؤقت باستخدام Redis/Memcached:أسرع استعلام لقاعدة البيانات هو الذي لا تحتاج إلى إجرائه أبدًا. من خلال تخزين البيانات التي يتم الوصول إليها بشكل متكرر في ذاكرة الوصول العشوائي عالية السرعة، يمكننا تقليل أوقات الاستجابة من المللي ثانية إلى الميكرو ثانية.

"المونوليث" (قاعدة بيانات عملاقة واحدة) هي عبء على الشركات النامية. إذا تعطل ميزة صغيرة، فإن الموقع بالكامل يتعطل. تستخدم الأنظمة الحديثةالخدمات المصغرةوالتعبئة الحاويةلعزل الميزات في وحدات مستقلة وقابلة للإدارة.

الميزة المودولية

التعبئة الحاوية (دوكر وكوبيرنيتس):نقوم بتغليف الكود وبيئته بالكامل في "حاوية". هذا يضمن أنه إذا كان يعمل على جهاز المطور، فسيعمل بنفس الطريقة بالضبط في السحابة، مما يقضي على "انجراف البيئة".

العمارة المدفوعة بالحدث:بدلاً من أن تتحدث الخدمات مباشرة مع بعضها البعض (مما يخلق اعتمادات)، فإنها تتواصل عبروسيط الرسائل(مثل RabbitMQ أو Kafka). إذا كانت "خدمة البريد الإلكتروني" معطلة، فإن "خدمة الطلبات" لا تزال تعمل؛ فهي ببساطة تضع رسالة في قائمة الانتظار لتلتقطها خدمة البريد الإلكتروني بمجرد إعادة تشغيلها.

تنوع التكنولوجيا:تسمح لنا الخدمات المصغرة باستخدام اللغة المناسبة للمهمة المناسبة—ربمابايثونللمهام المتعلقة بالذكاء الاصطناعي،Node.jsللدردشات الفورية، و.NETأوGoلمنطق مالي عالي الأداء.

الاعتمادية تتعلق أيضًا بالأداء المدرك. النظام الذي يستغرق 10 ثوانٍ للتحميل هو "معطل" في نظر المستخدم. للوصول إلى جمهور عالمي، يجب أن نقاوم فيزياء المسافة.

تحسين تجربة المستخدم

شبكات توصيل المحتوى (CDN):من خلال تخزين الصور ومقاطع الفيديو والبرامج النصية على خوادم "Edge" الموجودة في مدن حول العالم، نضمن أن المستخدم في لندن لا يحتاج إلى الانتظار حتى يستجيب خادم في نيويورك.

الحوسبة الطرفية:بعيدًا عن الصور فقط، نقوم الآن بتشغيل المنطق "عند الحافة". وهذا يسمح بحدوث مهام فورية - مثل المصادقة أو تعديل الرؤوس - على بعد مئات الأميال من المستخدم، مما يقلل بشكل كبير من وقت الوصول إلى البايت الأول (TTFB).

توليد المواقع الثابتة (SSG):بالنسبة للصفحات ذات الحركة المرورية العالية، نقوم بتهيئة الموقع بالكامل إلى HTML ثابت. تقديم ملف يكون أسرع بكثير وأكثر موثوقية من إنشاء صفحة من قاعدة بيانات في كل مرة ينقر فيها شخص ما.

Scalability & Resilience

التوسع والمرونة

استقلالية ومرونة البنية التحتية

استقلالية ومرونة البنية التحتية

The evolution from static hosting to autonomous infrastructure represents a fundamental shift. Automation is now a requirement for high-traffic platforms where self-healing architectures and containerized environments ensure digital foundations solve problems independently.

يمثل التطور من الاستضافة الثابتة إلى البنية التحتية المستقلة تحولاً جذرياً. الأتمتة الآن ضرورة للمنصات عالية الكثافة، حيث تضمن بنيات الإصلاح الذاتي وبيئات الحاويات حل المشكلات بشكل مستقل.

This is best observed in elastic scaling. Unlike traditional setups, modern architecture uses intelligent load balancing to monitor health and deploy additional instances in seconds during surges, optimizing costs automatically once demand subsides.

يتجلى هذا بوضوح في التوسع المرن. على عكس الإعدادات التقليدية، تستخدم المعمارية الحديثة موازنة تحميل ذكية لمراقبة الحالة ونشر خوادم إضافية في ثوانٍ أثناء الضغط، مع تحسين التكاليف تلقائياً عند انخفاض الطلب.

Scalability & Resilience

التوسع والمرونة

Infrastructure Autonomy & Elasticity

استقلالية ومرونة البنية التحتية

The evolution from static hosting to autonomous infrastructure represents a fundamental shift. Automation is now a requirement for high-traffic platforms where self-healing architectures and containerized environments ensure digital foundations solve problems independently.

يمثل التطور من الاستضافة الثابتة إلى البنية التحتية المستقلة تحولاً جذرياً. الأتمتة الآن ضرورة للمنصات عالية الكثافة، حيث تضمن بنيات الإصلاح الذاتي وبيئات الحاويات حل المشكلات بشكل مستقل.

This is best observed in elastic scaling. Unlike traditional setups, modern architecture uses intelligent load balancing to monitor health and deploy additional instances in seconds during surges, optimizing costs automatically once demand subsides.

يتجلى هذا بوضوح في التوسع المرن. على عكس الإعدادات التقليدية، تستخدم المعمارية الحديثة موازنة تحميل ذكية لمراقبة الحالة ونشر خوادم إضافية في ثوانٍ أثناء الضغط، مع تحسين التكاليف تلقائياً عند انخفاض الطلب.

Identity & Governance

الهوية والحوكمة

الوصول التكيفي وحوكمة الهوية

الوصول التكيفي وحوكمة الهوية

Server login and identity management have transitioned from simple gatekeeping to sophisticated, context-aware security. By moving away from static credentials toward automated governance, we create a "zero-trust" environment where access is continuously verified based on behavior, location, and device health.

لقد انتقلت إدارة الدخول إلى الخوادم وإدارة الهوية من مجرد حراسة بسيطة إلى أمن متطور يدرك السياق. من خلال الابتعاد عن بيانات الاعتماد الثابتة نحو الحوكمة المؤتمتة، ننشئ بيئة "ثقة صفرية" حيث يتم التحقق من الوصول باستمرار بناءً على السلوك والموقع وسلامة الجهاز.

Modern systems analyze variables in real-time. If an administrator attempts access from an unrecognized location, the system triggers automated scrutiny—effectively balancing airtight security with operational speed to ensure the server remains impenetrable.

تحلل الأنظمة الحديثة المتغيرات في الوقت الفعلي. إذا حاول مسؤول الوصول من موقع غير معترف به، فإن النظام يطلق تدقيقاً مؤتمتاً، مما يوازن بفعالية بين الأمن المحكم والسرعة التشغيلية لضمان بقاء الخادم منيعاً.

Identity & Governance

الهوية والحوكمة

الوصول التكيفي وحوكمة الهوية

الوصول التكيفي وحوكمة الهوية

Server login and identity management have transitioned from simple gatekeeping to sophisticated, context-aware security. By moving away from static credentials toward automated governance, we create a "zero-trust" environment where access is continuously verified based on behavior, location, and device health.

لقد انتقلت إدارة الدخول إلى الخوادم وإدارة الهوية من مجرد حراسة بسيطة إلى أمن متطور يدرك السياق. من خلال الابتعاد عن بيانات الاعتماد الثابتة نحو الحوكمة المؤتمتة، ننشئ بيئة "ثقة صفرية" حيث يتم التحقق من الوصول باستمرار بناءً على السلوك والموقع وسلامة الجهاز.

Modern systems analyze variables in real-time. If an administrator attempts access from an unrecognized location, the system triggers automated scrutiny—effectively balancing airtight security with operational speed to ensure the server remains impenetrable.

تحلل الأنظمة الحديثة المتغيرات في الوقت الفعلي. إذا حاول مسؤول الوصول من موقع غير معترف به، فإن النظام يطلق تدقيقاً مؤتمتاً، مما يوازن بفعالية بين الأمن المحكم والسرعة التشغيلية لضمان بقاء الخادم منيعاً.

ما يمكننا القيام به من أجلك

تحسين الأداء هو عملية تحسين سرعة النظام واستجابته وكفاءته. في تطوير الويب وإدارة تخطيط موارد المؤسسات، يتضمن ذلك تقليل استهلاك الموارد (مثل وحدة المعالجة المركزية أو الذاكرة) مع زيادة السرعة التي يتم بها إكمال المهام أو تحميل الصفحات.

تحسين الأداء هو عملية تحسين سرعة النظام واستجابته وكفاءته. في تطوير الويب وإدارة تخطيط موارد المؤسسات، يتضمن ذلك تقليل استهلاك الموارد (مثل وحدة المعالجة المركزية أو الذاكرة) مع زيادة السرعة التي يتم بها إكمال المهام أو تحميل الصفحات.

تشير حماية البيانات الآلية إلى استخدام البرمجيات والسياسات المحددة مسبقًا للتعامل مع مهام الأمان دون تدخل يدوي. من خلال إزالة خطر الخطأ البشري، تضمن هذه الأنظمة أن تتم النسخ الاحتياطية، والتشفير، والاستجابة للتهديدات بشكل متسق وفوري.

يشير الوصول الآمن إلى الخادم إلى البروتوكولات والتقنيات المستخدمة لضمان أن الأفراد المصرح لهم فقط يمكنهم الاتصال بالخادم وإدارته. إنه يتحول بعيدًا عن كلمات المرور البسيطة - التي يمكن سرقتها أو تخمينها بسهولة - نحو المصادقة متعددة الطبقات والتواصل المشفر.

إدارة التحكم في الوصول (ACM) هي إطار السياسات والتقنيات المستخدمة لضمان أن الأشخاص المناسبين لديهم الوصول إلى البيانات المناسبة في الوقت المناسب - وللأسباب المناسبة. إنها المعادل الرقمي لحارس الأمن الذي يتحقق من الهويات ويقارنها بقائمة الضيوف قبل السماح بالدخول إلى غرف معينة في مبنى.

تمثل أنظمة الأمان المتقدمة في عام 2026 تحولًا من الأدوات التفاعلية إلى النظم البيئية التنبؤية المستقلة. لم تعد هذه الأنظمة تنبهك فقط عندما يتم فتح باب أو الوصول إلى ملف؛ بل تستخدم الذكاء الاصطناعي لتوقع التهديدات وضبط الدفاعات تلقائيًا في الوقت الفعلي.

دعونا نتواصل اليوم!

شركتي

- مبنى غرهود فيوز - الطابق السابع - المكتب 711-01 دبي، الإمارات العربية المتحدة

- +971509862203

- +971509862239

- info@itdtech.ae